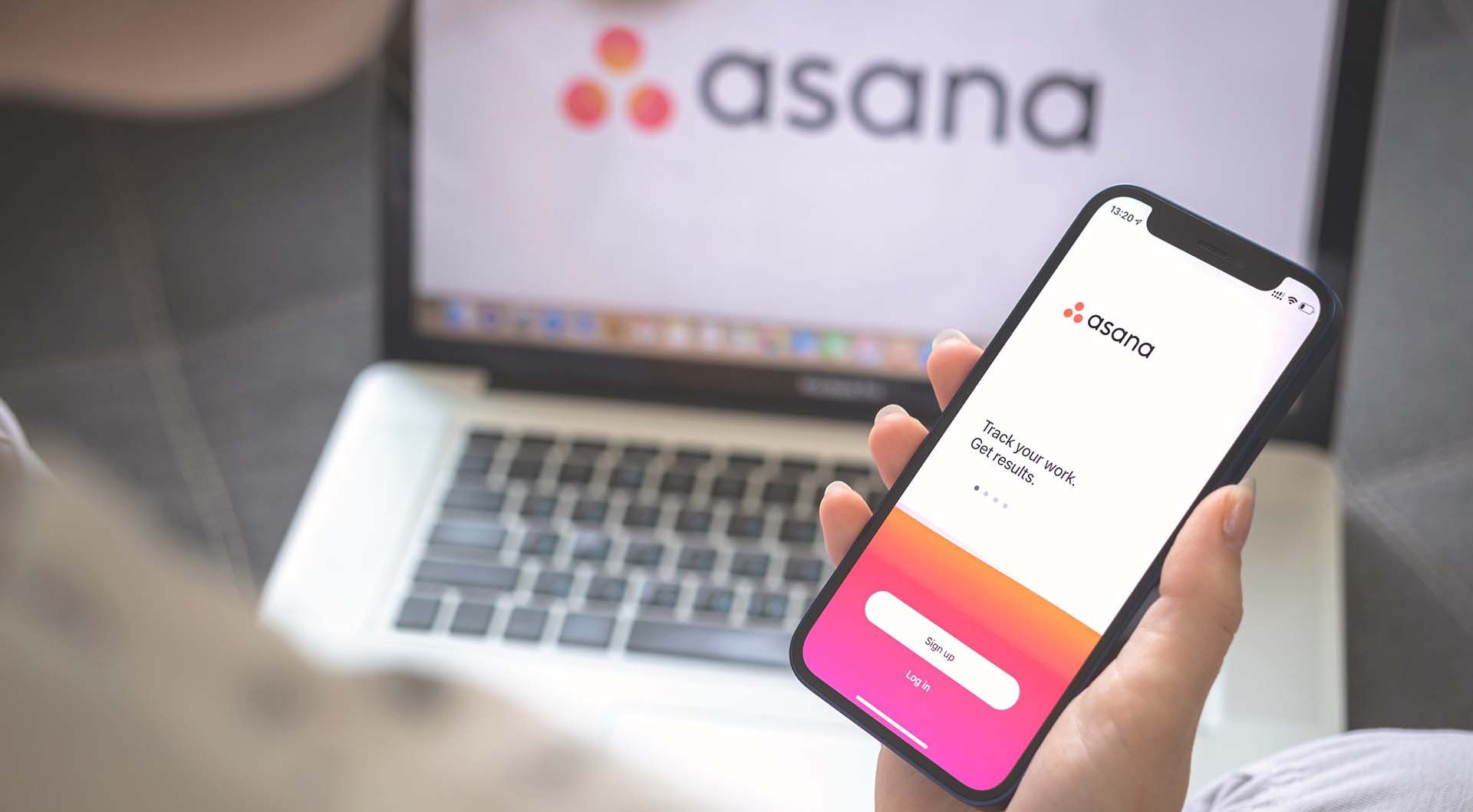

仕事全体のモニタリング・調整によって、組織全体のつながりを強めるワークマネジメントツール Asana。

そのEnterprise機能が、昨年更にパワーアップしたのはご存知でしょうか?

本記事では、Asana Enterpriseのおさらいと、アップデートされた機能をご紹介いたします。

Asana Enterpriseについて

Asanaは「タスク」を軸に、プロジェクト単体はもちろん、部署・チーム間や組織全体の中で仕事を動かしていくのを手助けしてくれます。

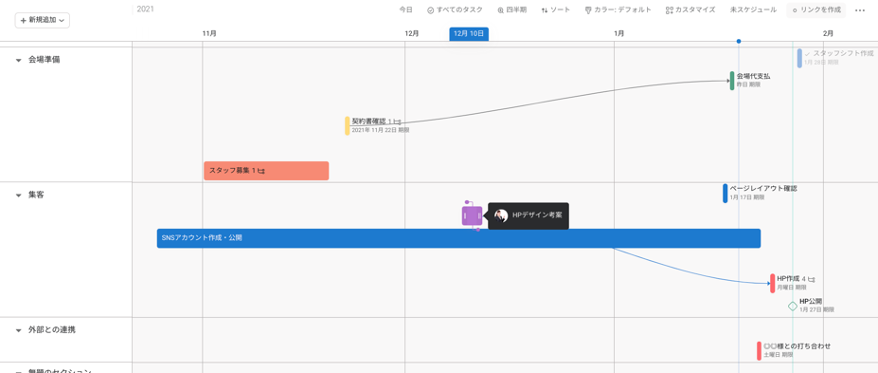

例えば、このような時間軸を把握しやすいガントチャートも簡単に作成できます。

その最上級プランであるAsana Enterpriseは、一般ユーザーの全機能に加えて、管理者のセキュリティ機能を網羅したものとなっています。

《SAML認証》

⇨AsanaとSSO連携可能な3rd Partyを直接つなぐことで、より安全且つスムーズなログインを実現できます。

《ゲスト招待の制限》

⇨基本的に組織外の人とも柔軟にタスクの共有ができるのがAsanaのメリットではありますが、大きな組織となった場合ゲスト招待をできる範囲を制限することができます。

《添付ファイルの制限》

⇨ローカルファイルや組織として認められていないクラウドストレージからのファイル添付をブロックすることができます。

一例ではありますが、上記のような対応が可能となっております。

更に詳しく聞いてみたい、という方は是非ともお問い合わせください!

Asana Enterpriseアップデート

アップデートされた機能の概要について記載いたします。

それぞれの詳しい内容や細かい注意点などについては、是非とも個別でご相談くださいませ。

※各項目について、ディビジョンプランでご契約いただいている場合はご利用不可、もしくはAsanaに申請の上でご利用可能となるものもございます。予めご了承ください。

2要素認証を必須項目に設定可能

2要素認証機能はもともとメンバーが各自設定するものでしたが、特権管理者が必須項目として設定できるようになりました。

また、ゲストアカウントへの制御機能が追加されております。

※Authy、Duo、Microsoft Authenticator、Google Authenticator など、TOTP スタンダードを使用する認証アプリが必須になります。

※ログイン時、常に2要素認証に利用できるスマートフォンが必要になります。

https://asana.com/ja/guide/help/premium/admin-console-mandatory-2fa

ワークスペース(組織に紐付かない環境)の制限

これまで、Enterpriseでのご契約でもユーザーのワークスペースの利用は制限できない部分がございました。

今回のアップデートでは、クラウドアクセスセキュリティブローカー (CASB) のようなプロキシベースのツールを使用することで、承認されていないワークスペースや組織へのアクセスを制限。企業のネットワークデバイスや従業員個人のデバイスを管理することで、承認されたワークスペース・組織のみ利用するよう制限できるようになりました。

※CASBツールの利用のため、Asanaを利用する端末やネットワークにおいて必ずプロキシを介する必要があります。

『特権管理者』のリリース

これまでは「管理者」のロールしかありませんでしたが、セキュリティ関連の設定変更等、組織の重要な制御のため、新しく「特権管理者」のロールがリリースされました。

「管理者」についても、チームやメンバーの管理は引き続きできますが、ログイン管理などのセキュリティ関連の設定については操作ができなくなっております。

https://asana.com/ja/guide/help/premium/admin-console-admin-roles

管理者のお知らせ

管理者・特権管理者から、ユーザー画面にアナウンスメッセージを表示させることができるようになりました。

全体に周知が必要なお知らせについて、メールなどで全体共有しなくてもAsana上で確認してもらえます。

https://asana.com/ja/guide/help/premium/admin-announcements

SCIMの機能強化

okta等のIdPとの連携に、新機能が追加されました。

グループのインポート:

Asana で作成したチームは、Okta のグループとしてインポートできます。Okta では、インポートされたグループのメンバーシップを管理することはできませんのでご注意ください。

グループのプッシュ:

Okta のグループとそのメンバーを Asana に (Asana のチームとチームメンバーとして) プッシュすることができます。

グループのリンク:

- Asana からチームをインポートした後、Asana の既存のチームを Okta のグループにリンクすることができます。

- ユーザーのプロファイル属性の更新:

ユーザーのプロファイルの role (役割) や department (部署) などの属性は、Okta から Asana に同期することができます。

※連携できるIdPが限られていたり、ツールごとに機能が制限される可能性があります。

https://asana.com/ja/guide/help/premium/scim

監査ログAPI

Asana のAPIに、新たに監査ログ機能がリリースされました。

90日間の監査ログデータを保持することができ、Asanaインスタンス内のコンプライアンス、およびセキュリティ関連のアクティビティを可視化することができます。

主な内容

《管理コンソールでの管理者操作ログ》

- 組織エクスポート実行

- 組織のパスワード必須設定の変更

- 組織管理者のロール変更

《重要なユーザアクセスイベント》

- ユーザーログインの成功

- ユーザーログインの失敗

- ユーザーの招待

- チームメンバーの追加

《組織内の削除イベント》

- タスクの削除

- タスクの復元

- ポートフォリオの削除

《エクスポートイベント》

- プロジェクトのCSVエクスポートの開始

- 組織のチームエクスポートの開始

《データや資産管理イベント》

- 添付のアップロード

- 添付のダウンロード

※完全なできることリストはこちら⇨https://developers.asana.com/docs/supported-auditlogevent

SIEMとSplunkの統合

上記の監査ログと組み合わせ、異常なアクティビティに対してタイムリーなアラートを設定し、必要なときにすぐにアクションを実行できるようにします。

https://asana.com/ja/guide/help/api/splunk

まとめ

小さなチームでも利用できるAsanaですが、大きな企業全体で使うとなると運用だけでセキュリティを担保するのは難しくなってきます。

実際に何に気をつけたらいいのか?自社のセキュリティチェック項目を満たしているのか?そういったご質問などございましたら、お気軽にご相談ください。